¿qué es el robo de contraseñas?

Casos de robo de identidad por ciberdelincuencia

Su información de identificación personal podría incluir su nombre completo, dirección de casa, dirección de correo electrónico, nombre de usuario y contraseñas en línea, número de la Seguridad Social, número del carné de conducir, número del pasaporte o número del banco. Una vez que los ladrones acceden a esta información, pueden utilizarla para cometer un robo de identidad o venderla en la web oscura.

Tanto si un ladrón de identidad le oye leer su número de tarjeta de crédito por teléfono, como si compra su información en la web oscura después de que haya quedado expuesta en una filtración de datos, o roba su información de alguna otra manera, hay muchas formas de acceder a sus datos personales. Utilizar esa información es la siguiente fase del proceso de robo de identidad.

Los ciberdelincuentes envían correos electrónicos o textos fraudulentos que pueden parecer legítimos. Los enlaces de estos correos electrónicos o mensajes de texto pueden utilizarse para descargar software malicioso – malware, para abreviar. El software puede ser capaz de extraer información personal de su ordenador y enviarla a un ordenador remoto. Los ciberdelincuentes utilizan esta información para cometer robos de identidad o venderla en la web oscura. Es una buena idea no abrir nunca correos que parezcan sospechosos, ni hacer clic en enlaces o descargar material.

El robo de identidad es un ejemplo de qué tipo de delito

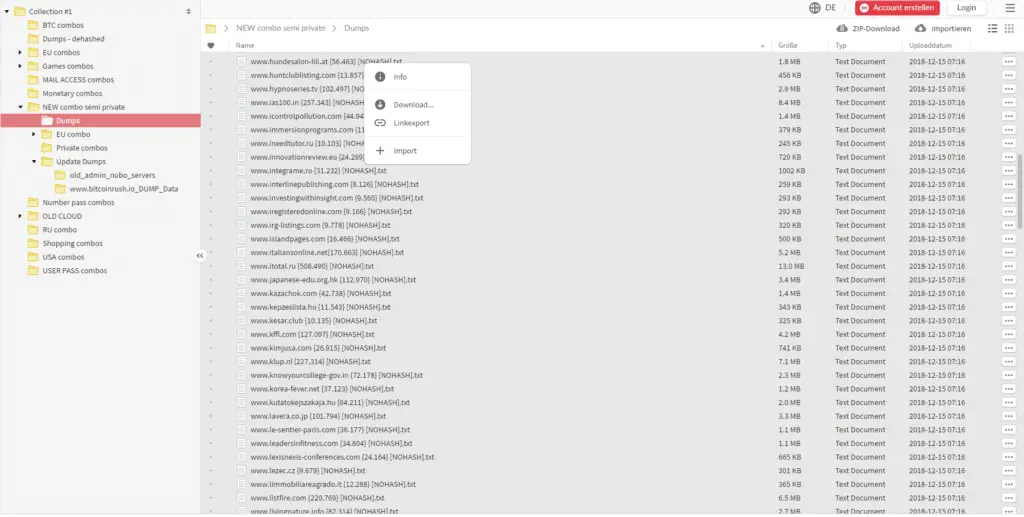

El robo de contraseñas es la principal causa de las infracciones relacionadas con la piratería informáticaLos ciberdelincuentes emplean diversos métodos para descifrar las contraseñas y luego venderlas, comerciar con ellas y compartirlas en la Dark Web. Los ciberatacantes también pueden intentar utilizar las credenciales robadas para la toma de posesión de cuentas (ATO), con el objetivo de acceder a las cuentas de los usuarios sin permiso. La búsqueda periódica de contraseñas robadas en la Dark Web es una estrategia defensiva fundamental para garantizar que su empresa tome conciencia más rápidamente y pueda proteger proactivamente su red contra el uso malicioso de los datos comprometidos.

Prevención de ataques con contraseña

Los ejemplos y la perspectiva de este artículo se refieren principalmente a los Estados Unidos y no representan una visión mundial del tema. Puedes mejorar este artículo, discutir el tema en la página de discusión o crear un nuevo artículo, según corresponda. (Agosto de 2020) (Aprende cómo y cuándo eliminar este mensaje de la plantilla)

Ejemplo de delito de usurpación de identidad: 1. El estafador presenta los papeles de la declaración de la renta a nombre de la víctima, reclamando un reembolso. 2. El IRS emite un reembolso al defraudador. 3. La víctima presenta su declaración de impuestos legítima. 4. El IRS rechaza la declaración como un duplicado.

Determinar la relación entre las violaciones de datos y el robo de identidad es un reto, principalmente porque las víctimas del robo de identidad a menudo no saben cómo se obtuvo su información personal. Según un informe realizado para la FTC, el robo de identidad no siempre es detectable por las víctimas individuales[6] El fraude de identidad es a menudo, pero no necesariamente, la consecuencia del robo de identidad. Alguien puede robar o apropiarse indebidamente de información personal sin cometer luego un robo de identidad utilizando la información de cada persona, como cuando se produce una importante violación de datos. Un estudio de la Oficina de Rendición de Cuentas del Gobierno de EE.UU. determinó que “la mayoría de las violaciones no han dado lugar a incidentes detectados de robo de identidad”[7] El informe también advertía que “se desconoce el alcance total”. Un estudio posterior no publicado de la Universidad Carnegie Mellon señaló que “la mayoría de las veces se desconocen las causas del robo de identidad”, pero informó de que otra persona concluyó que “la probabilidad de ser víctima de un robo de identidad como resultado de una filtración de datos es… alrededor de sólo el 2%”[8] Por ejemplo, en una de las mayores filtraciones de datos que afectó a más de cuatro millones de registros, sólo dio lugar a unos 1.800 casos de robo de identidad, según la empresa cuyos sistemas fueron vulnerados[cita requerida].

Robo de correo electrónico

El robo de contraseñas es un hecho común en la era digital actual y suele ser el precursor de delitos mucho más graves como el robo de identidad y el fraude. Es importante no sólo elegir contraseñas muy fuertes y complicadas que no tengan nada que ver con su vida personal, sino también cambiarlas con frecuencia. Si todas las contraseñas son iguales, lo único que necesita un pirata informático es averiguar una contraseña y tendrá acceso a todo lo demás.

El uso de contraseñas no es nada nuevo, durante siglos la humanidad ha utilizado las contraseñas como medio de protección, proteger el castillo de los intrusos es un ejemplo que me viene a la mente y es una buena metáfora para el presente; los centinelas apostados en la puerta del castillo sólo permitirían la entrada a los que quisieran entrar en los muros del castillo si conocieran la contraseña. Esta metáfora es un ejemplo perfecto de lo que debe hacer una contraseña en nuestro sistema operativo y en las cuentas de usuario de hoy en día: mantener alejados a los intrusos no deseados.

Ahora vivimos en una cultura de la tecnología en la que cada vez más nuestra vida diaria incluye estar en línea, ya sea en las operaciones bancarias, el pago de facturas, la inscripción en la sanidad, las compras, la información y las noticias, o incluso el pago de los impuestos. En la sociedad actual, la mayoría de la gente hace muchas o todas estas cosas, todos los días en línea, utilizando todas las herramientas que tiene para proteger su reino cibernético es simplemente lo que se debe hacer para detener a los ladrones cibernéticos en la puerta.